| このページの内容 |

L3インターフェース設定の流れ【CLI】

|

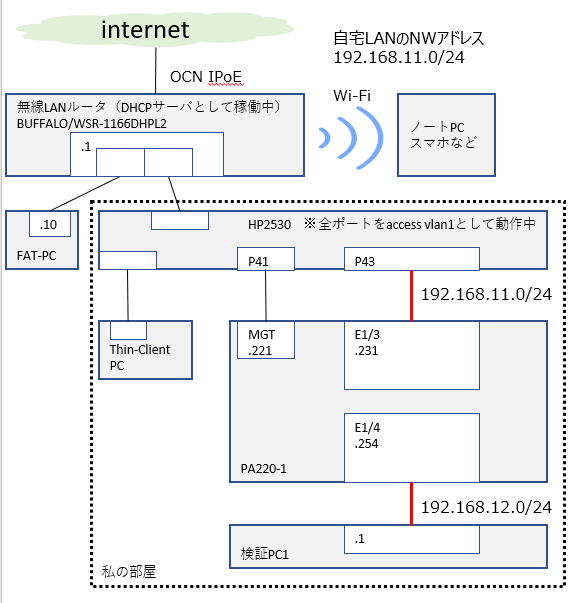

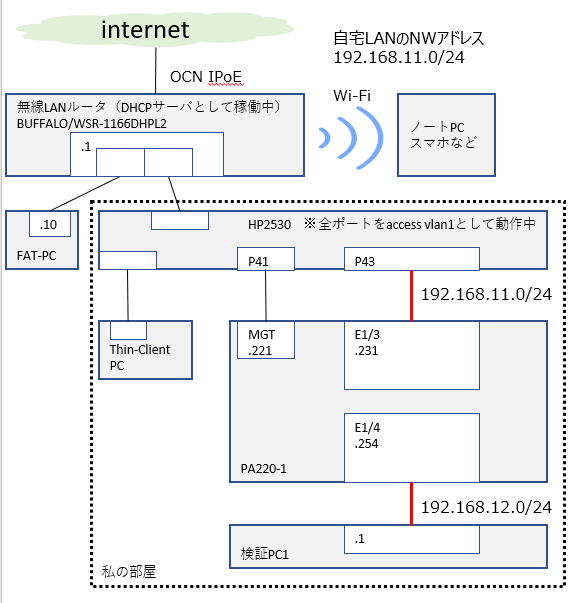

前回は下図のE1/3に対し、IPアドレスやゾーン、management profileをGUIで設定しました。 今回はE1/4に対し同じような設定をCLIで行ってみたいと思います。  |

|

ういす。 |

|

GUIの時はインターフェースの設定画面だけで全てできたけど、CLIの場合は以下の順で設定します。 management profileの作成(必要な場合のみ) |

コンフィグ出力結果をset形式で表示するように設定変更する

|

インターフェース設定の前に、まずはコンフィグ出力結果をset形式で表示するように変更しておきたいと思う。 |

|

ん?どういうことですか? |

|

実際に見た方がわかりやすいと思う。 例えば、前回、E1/3にIPアドレス(192.168.11.231/24)を設定したりしたよね? その設定したコンフィグ部分をCLIのshowコマンドで確認する場合、コンフィギュレーションモードで show network interface ethernet ethernet1/3 layer3 と打てばいいんだけど、実際に打つとこんなふうに表示される。 admin@PA220-1# show network interface ethernet ethernet1/3 layer3 |

|

み、見づらい・・・。 |

|

だよね。デフォルトではこのようにXML形式で出力されるようになっているので、見やすくするためにset形式に変更します。set形式への変更はオペレーションモードで set cli config-output-format set を打ちます。 admin@PA220-1> set cli config-output-format set その上で、先ほどと同様、 コンフィギュレーションモードで show network interface ethernet ethernet1/3 layer3 と打つとこうなる。 admin@PA220-1# show network interface ethernet ethernet1/3 layer3 今度はどう? |

|

み、見づらい・・・。 |

|

ありゃりゃ。 |

|

でもたしかに、さっきよりはいいかな。行数が少ないし。 |

|

そうだね。このset形式だと、投入コンフィグを作成するときの参考にしやすい点が、個人的にはいいなと思っています。 例えば、E1/3にGUIで192.168.11.231/24を設定したけど、その部分のコンフィグをset形式でみると set network interface ethernet ethernet1/3 layer3 ip 192.168.11.231/24 となっている。 なのでこれを参考にし、E1/4に192.168.12.254/24を設定するならば、CLIで set network interface ethernet ethernet1/4 layer3 ip 192.168.12.254/24 と投入すればよいというのがわかるので便利かなと。 |

|

なるほど。 |

|

では前置きが長くなってしまったけど、先に進みます。 |

management profileの作成【CLI】

|

前回、「PingOK」という名称のmanagement profileを作成し、E1/3に適用しました。 |

|

名前の通り、Pingだけを受け付けるようにしたんだったよね? |

|

そうだね。 1つのmanagement profileを複数のインターフェースに適用することができるので、management profileはインターフェース設定の度に必ず作成しなければいけないものではない。 けど今回のE1/4には、Pingに加えてhttpsとsshでの管理アクセスも許可させたいので、それ専用のmanagement profileを作成します。名称は任意だけど 「Ping_https_ssh_OK」 にします。 投入するコンフィグは以下の通り。 set network profiles interface-management-profile Ping_https_ssh_OK ping yes https yes ssh yes |

|

わかりました。では投入してみます。 admin@PA220-1# set network profiles interface-management-profile Ping_https_ssh_OK ping yes https yes ssh yes ん?大丈夫かな? |

|

ありがとう。ダメだったら「Invalid syntax」などのエラーメッセージが表示されるので大丈夫だと思う。 尚、ping、https、sshの3つ以外にも許可したい場合は、同じように 「protocol名 yes」 を後ろに足していけば大丈夫です。例えばtelnetを許可する場合は 「telnet yes」 を足します。 |

|

なるほど。投入したものを削除したい場合は? |

|

投入したコンフィグの「set」の部分を「delete」に変更したものを入力すればいけました。 なので今回は delete network profiles interface-management-profile Ping_https_ssh_OK ping yes https yes ssh yes を打てばOKです。 入力した内容すべてを削除するのではなく、例えば「https yes」だけを削除したい場合は delete network profiles interface-management-profile Ping_https_ssh_OK https yes でいけました。 |

L3インターフェースの設定

(IPアドレス設定&management profileの適用)

|

では続いて、E1/4にIPアドレス(192.168.12.254/24)などを設定していきます。 |

|

ちょっと質問。先にゾーンを作成しE1/4をそのゾーンに紐づけてから、E1/4にIPアドレスを設定するのではダメなんでしょうか? |

|

試してみたけどダメでした。 E1/4はこの時点ではL3インフェースにすら設定していない。それがダメということみたいです。 admin@PA220-1# set zone Trust network layer3 ethernet1/4 ということで、E1/4に192.168.12.254/24を振り、先程作成したmanagement profile 「Ping_https_ssh_OK」 を適用します。投入コンフィグは以下2行でOKですが・・・ set network interface ethernet ethernet1/4 layer3 ip 192.168.12.254/24 set network interface ethernet ethernet1/4 layer3 interface-management-profile Ping_https_ssh_OK |

|

ですが? |

|

既にメモ帳とかに投入コンフィグが揃っていてそれをコピペで投入する場合はともかく、何もないところから手打ちで入力していく場合、この2行をすべて手打ちするのは大変だよね? |

|

そうですね。 set network interface ethernet ethernet1/4 layer3 の部分はダブっているし。 |

|

そこで、まずはE1/4の階層に入り、そこから投入したい内容だけどsetコマンドで投入していくという方法がある。 具体的には、まずは以下を投入します。 edit network interface ethernet ethernet1/4 layer3 |

|

ラジャ。 admin@PA220-1# edit network interface ethernet ethernet1/4 layer3 ん? [edit network interface ethernet ethernet1/4 layer3] という表示が出てきました。 |

|

それが、 「E1/4をL3インターフェースとしてedit中ですよ」 という意味のようなんだ。 なのでこのあとは以下2行を打つだけでいけます。 set ip 192.168.12.254/24 set interface-management-profile Ping_https_ssh_OK |

|

ラジャ。 admin@PA220-1# set ip 192.168.12.254/24 おお、いけました。長い2行をまるまる打つよりラクですね。 |

|

ありがとう。そうだよね。あ、その状態でshowを打ってみてほしい。 |

|

はい。 admin@PA220-1# show お、E1/4関連部分だけが表示されました。 階層に入ってedit中の部分だけが表示されるということか。 |

|

ありがとう。そうだね。edit中の階層から抜けるときは「top」を打てばOKです。下記のとおりただの [edit] に戻ります。 admin@PA220-1# top では続いてゾーンの設定へ。 |

ゾーンとインターフェースの紐づけ【CLI】

|

前回、「Untrust」という名称のゾーンを作成し、E1/3をそのゾーンに紐づけしました。 今回は「Trust」という名称のゾーンを作成し、E1/4をそのゾーンに紐づけしていきます。 投入するコンフィグは以下の通り。 set zone Trust network layer3 ethernet1/4 |

|

OKす。では投入してみます。 admin@PA220-1# set zone Trust network layer3 ethernet1/4 入りました。 |

|

ありがとう。 |

インターフェースとVirtual Routerの紐づけ【CLI】

|

前回、「default」という名称のVirtual RouterとE1/3を紐づけしました。 今回も同じ「default」という名称のVirtual RouterにE1/4を紐づけします。 投入するコンフィグは以下の通り。 set network virtual-router default interface ethernet1/4 |

|

OKす。では投入してみます。 admin@PA220-1# set network virtual-router default interface ethernet1/4 入りました。これで投入するものは全て投入完了です! |

|

ありがとう。そしたらcommitを打って、これまで投入した内容をすべて反映させてください。 |

動作確認

|

では最後に動作確認を。検証PC1からE1/4にPingやhttpsを実施してみます。 |

|

ラジャ。えーと、PingOK。sshとhttpsで管理アクセスもできました。 |

|

ありがとう。それでは今回は長かったけどここまで。次回はスタティックルートの設定をみていきます。 |